Eines der wichtigsten Elemente der ISO 27001 ist die Forderung, dass die IT-Sicherheit auf den realen Risiken basieren muss, denen Organisationen ausgesetzt sind.

Reale Risiken sind auch die Mitarbeiter und das Management, die durch Leichtfertigkeit und Unkenntnis Einfallstore für derartige Risiken sind. Der Faktor Mensch wird daher besonders in den Focus gestellt, die Erwartung der Organisation ist jedoch, durch technische Lösungen das Risiko zu senken.

Trotz bester Technik kommt es jedoch vor, dass Sicherheitsbedrohungen den Weg in Ihr Unternehmen finden. In vielen Fällen ist dies dem Verhalten der Mitarbeiter geschuldet. Gerne wird einmal ein E-Mail-Anhang geöffnet, der von einer vermeintlich bekannten Person übersandt wird, oder beim Surfen im Internet eine Webseite angeklickt, die einem weitere Risiken beschert. Aus diesem Grund legt die ISO 27001, besonderen Wert auf die Gestaltung von Prozessen, die auch auf Verhaltensänderungen der Mitarbeiter abzielen.

Für den Erfolg, an dessen Ende die Zertifizierung stehen sollte, sind Trainings und Awareness-Maßnahmen erforderlich, weshalb die Frontend-IT auf die Zusammenarbeit mit HR-Managern setzt. Sowohl bei der GAP Analyse als auch bei der Prozessberatung, sowie Neugestaltung der Strukturen, sind Kenntnisse im HR-Managements unabdingbar, um den gewünschten nachhaltigen Erfolg -reduziertes Risiko- zu erreichen.

Wir unterstützen Sie bei der Einführung eines auf Ihr Untermenen abgestimmtes Informations-Sicherheits-Management-Systems.

Weiterführende Informationen:

IT-Grundschutz des BSI ISO 27001 Zertifizierung auf Basis von IT-Grundschutz

Das könnte Sie in diesem Zusammenhang auch interessieren:

Synthese aus ISO 27001 und IT-Grundschutz

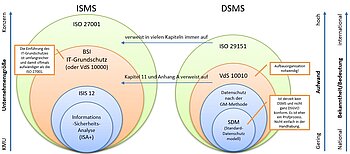

Der IT-Grundschutz des BSI ist kompatibel zur ISO 27001. Das bedeutet, dass jedes grundschutzkonforme ISMS auch ISO 27001-konform ist. Hierzu stellt das BSI auch eine Zuordnungstabelle ISO 27001 sowie ISO 27002 und IT-Grundschutz zur Verfügung.

Die ISO 27001 orientiert sich hierbei am Management (Top-Down-Ansatz) und hat eine internationale Bedeutung und Akzeptanz, während der IT Grundschutz technisch orientiert ist (Bottom-Up-Ansatz) und eher nationale Bedeutung hat. Ein Unternehmen welches international agiert wird daher oftmals eine ISO 27001 Zertifizierung anstreben.

Wir bei FrontEnd-IT empfehlen daher gleich den ISO 27001 Ansatz umzusetzten und greifen hierbei jedoch auf die Mehrwerte des IT-Grundschutzes zurück. Setzen Sie sich hierzu gerne mit uns in Verbindung.